高度なだましのテクニック

特定の組織や人から機密情報を窃取する「標的型攻撃」が深刻な脅威となっているが、その中でも「標的型攻撃メール」が猛威を振るっている。標的型攻撃メールでは、メール受信者の不信感を低減させる「高度なだましのテクニック」を駆使し、ウイルス感染の仕掛けが施された添付ファイルを開かせたり、ウイルス感染の仕掛けが施されたサイトへのリンクをクリックさせたりしようとする。添付ファイルの開封やメール本文のリンク先にアクセスすると、遠隔操作ウイルスに感染し、新たなウイルスの感染、組織システム内へのウイルス拡散、情報収集、機密情報の外部への漏えい、システムの破壊といった大きな被害へ発展することとなる。

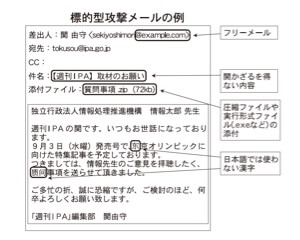

独立行政法人情報処理推進機構(IPA)への情報提供などを基に標的型攻撃メールの特徴をまとめると次のような傾向がある。

①メールのテーマとして、取材申し込みや講演依頼などメール本文のURLや添付ファイルを開かざるを得ないもの、心当たりのないメールだが興味をそそられるもの、これまで届いたことがない公的機関からのお知らせ、人事情報など組織全体への案内、心当たりのない決裁や配送通知、銀行からの登録情報確認などIDやパスワードなどの入力を要求するメールなどがある。

②差出人のメールアドレスがフリーメールアドレスだったり、メール本文の署名に記載されたメールアドレスと異なっていたりする。

③メール本文の日本語の言い回しが不自然だったり、日本語では使わない漢字が使われていたり、署名の内容が間違っていたりする。

④添付ファイルに実行形式ファイルやショートカットファイルが添付されていたり、アイコンや拡張子が偽装されていたりする。

これらの特徴に複数合致するメールを受信した場合は、標的型攻撃メールの可能性があるため、注意して対応する必要がある。着眼点の詳細は、IPAのテクニカルレポート「標的型攻撃メールの例と見分け方」にて確認していただきたい。

ウイルス感染を想定した対策

企業がとるべき対策として、セキュリティーソフトを導入して定義ファイルを常時更新するとともに、脆弱(ぜいじゃく)性を狙ってウイルスを感染させる攻撃からPCやサーバーを保護するために、各種ソフトウエアの更新による脆弱性の解消を習慣化することが必要不可欠である。

また、メールの添付ファイルのブロックやウェブフィルタリングなど外部ネットワークとの入り口でウイルス感染するリスクを低減させることも検討されたい。手口を知るための教育や標的型攻撃などを想定した訓練の実施により、攻撃に気付く知見や能力を養うことも有効である。

万が一、ウイルス感染があっても、被害を緩和できるように、端末単位やネットワークで分離することが有効な対策である。情報の重要性や機密性に応じて、一般の端末は、重要業務のシステムから分離する。また、ウイルスの感染拡大などの攻撃を局所化するために、L3スイッチなどのネットワーク機器で部署などのグループ単位でネットワークを分離することが必要である。

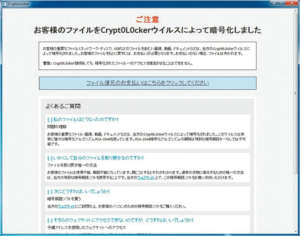

加えて、重要情報が保存されているサーバーでの制限も有効な対策である。重要な情報が保存されているフォルダは、その情報の機密性の格付けや閲覧範囲を決定し、その範囲の業務担当者のみが閲覧できるようにアクセス権を設定しておく。また、データが持ち出されても読むことができないように、データの暗号化やパスワードによる保護を行うことで、漏えい後のリスクを低減させることができる。

事後対応の準備として、有事の際に迅速に対応するための体制を整備するとともに、手順書や関係省庁や調査会社などの連絡先を準備しておく必要があるだろう。

(独立行政法人情報処理推進機構・江島将和)