今月から2回にわたり、「パスワード解読」について取り上げます。パスワード解読の攻撃にはいくつか種類がありますが、今回は、「総当たり攻撃」と「辞書攻撃」について解説いたします。

まず、「総当たり攻撃」です。この攻撃は、考えられるパスワードの全ての組み合わせを試す攻撃です。たとえば、銀行のATMカード、自転車のチェーンロックやトランクのダイヤル錠を、全ての番号の組み合わせ(4桁なら0000から9999までの1万通り)を片っ端から試す方法がこれに当たります。PCやスマートフォンの場合は、数字だけではなく、アルファベットや記号も含め、同じように全ての組み合わせを試します。時間はかかりますが、全部試せばいつかはパスワードにたどり着けます。人間が入力するのは時間も要し、肉体的・精神的負担も大きいですが、これを自動化したパスワード解読ツールにさせているのです。

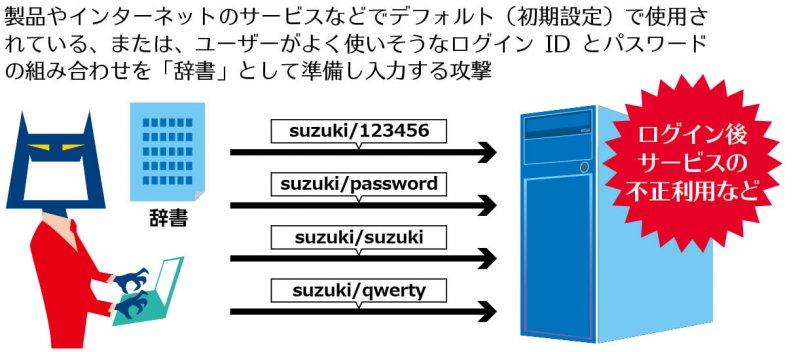

次に、「辞書攻撃」です。この攻撃は、パスワードでよく使われる文字列を辞書として持っておき、それを機械的に試していく攻撃です。デフォルト(初期設定)のまま、「123456」「password」「(名前そのままの)hasegawa」「qwerty(キーボードの配列順そのもの)」など単純なものや、名前と誕生日の組み合わせ「hasegawa0103」などです。総当たり攻撃に比べると効率が良いため、攻撃者によく用いられる攻撃方法です。こちらも、総当たり攻撃と同様に人間がするのではなく、パスワード解読ツールにさせているのです。

これらの攻撃への対策としては、まず、パスワードの厳重管理と、推測されにくいパスワードの利用が重要です。パスワードの厳重管理を行うためには、まず他人に知られないよう「機密」として管理することが必要です。メモをする場合は、その厳重管理が必須になります。推測されにくいパスワードを使用するためには、まず桁数と使う文字種を増やすことが挙げられます。パスワードには、数字だけではなく、アルファベットや記号もできるだけ含めるようにしましょう。

次に、自分の固有の情報をできるだけ使わないことです。前述した自分自身の名前や誕生日のほかにも、ペットの名前や車種、趣味に関わることなどがあります。これらをインターネット上、たとえばブログやソーシャルメディアなどで公開していれば、その情報をもとに推測されてしまう可能性があります。実際に、国内外で有名人のソーシャルメディアやクラウドサービスの写真などへの不正なアクセスが最近もありましたが、このような推測しやすいパスワードを使っていたことが原因だったといわれています。パスワードには、すでに他人に知られている情報は使わないようにしましょう。